Cara mengamankan routerboard mikrotik

PENDAHULUAN

Oke kali ini saya akan memberikan tips tentang cara mengamankan routerboard anda sendiri agar tidak mudah diotak-atik orang lain maupun orang yang tidak bertanggung jawab.

Bagaimana cara mengamankan Mikrotik Kita yang sudah kita amankan untuk menghindari otak atik di tangan orang lain.

PEMBAHASAN

1. Ganti Username dan Password Router Mikrotik

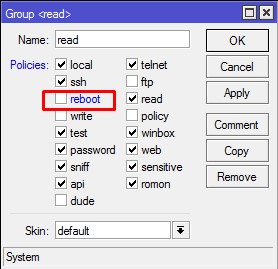

Selain disable, kita juga bisa membuat user baru dengan hak akses Read. Dalam

memberikan hak akses Read yang perlu diperhatikan adalah jangan sampai

lupa nonaktifkan (un-cek) policies "reboot". Karena Secara default Group Read

masih

bisa melakukan Reboot.

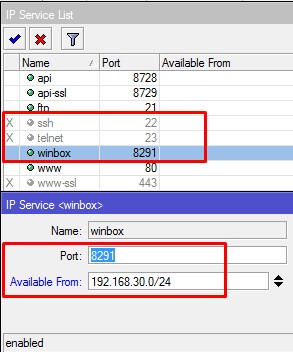

2. Ubah atau Matikan Service yang Tidak Diperlukan

Service di Router Mikrotik secara default sudah terbuka, jadi kita harus mengantisipasi beberapa service yang kita gunakan untuk melakukan remote ke router. Caranya kita bisa menonaktifkan service tersebut, mengubah port defaultnya atau membatasi hanya beberapa ip address saja yang boleh akses menggunakan port tersebut.

Pengaturan ini dapat dilakukan pada menu IP > Services

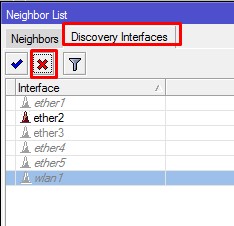

3. Non-Aktifkan Neighbors Discovery

Mikrotik memiliki protocol yang dapat melakukan broadcast domain melalui layer 2 sehingga membuat perangkat Mikrotik bisa saling menemukan jika berada di jaringan layer 2 yang sama, namanya adalah Mikrotik Neighbor Discovery Protocol(MNDP). Perangkat yang support MNDP dan CDP dapat menemukan atau mengetahui informasi router lain seperti informasi identity Router, MAC-Address,dan IP-Address. Contoh paling mudah saat kita akan melakukan winbox di tab Neighbors akan terlihat beberapa informasi Router yang terkoneksi layer 2 dengan laptop kita.

Agar Router tidak memberikan informasi tersebut, sebagai admin jaringan sebaiknya

lakukan disable discovery interface. Terutama Interface yang terkoneksi langsung

dengan pihak umum misalnya interface wireless untuk jaringan hotspot, interface

ethernet untuk jaringan PC client warnet, dan sebagainya.

Pengaturan ini dapat dilakukan pada menu IP > Neighbors

Tiga langkah cara mengamankan Router Diatas secara detail sudah pernah dibahas

pada artikel Langkah Pertama Menjaga Keamanan Router

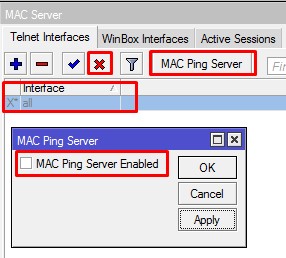

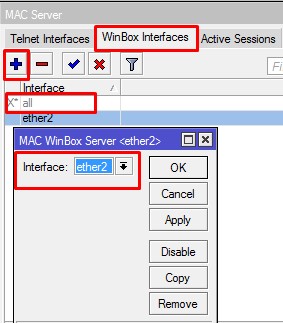

4. Non-Aktifkan atau Ubah Fitur MAC Server

4. Non-Aktifkan atau Ubah Fitur MAC Server

Dengan melakukan disable pada discovery interface bukan berarti Router tidak bisa di remote menggunakan MAC-Address. Jika sebelumnya sudah menyimpan atau mengetahui MAC-Address Router, masih bisa di remote menggunakan MAC-Address. Jika menginginkan Router tidak bisa diremote menggunakan MAC-Address baik melalui Winbox ataupun via telnet, matikan Fitur MAC-Server di Router. Tools -> MAC-Server

Atau Anda hanya ingin MAC-Winbox dari interface yang

terkoneksi dengan PC Anda saja misal Ether2. Cara melakukannya buat

terlebih

dahulu MAC-Winbox Interface ke Arah Ether2 selanjutnya disable interface

"all"

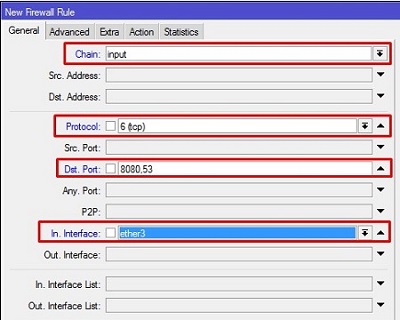

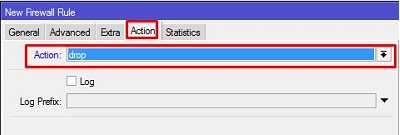

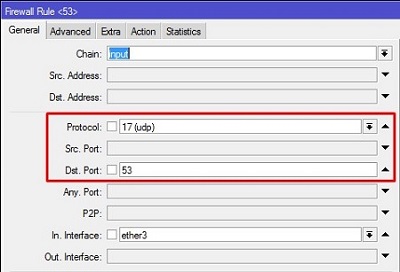

5. Aktifkan Firewall Filter Untuk Akses Service Router (DNS dan Web Proxy)

Router Mikrotik yang kita tempatkan sebagai Gateway Utama, sering mengaktifkan fitur Allow-remote-request DNS dan web proxy. Kedua fitur tersebut bisa dimanfaatkan oleh pihak luar terutama web proxy yang kadang membuat trafik international kita sering penuh padahal tidak ada user lokal yang menggunakannya.

Untuk mengatasi hal tersebut kita harus mengaktifkan filter pada Firewall agar

pihak luar tidak bisa memanfaatkan DNS kita dan Web Proxy kita.

Jangan lupa buat juga action drop untuk trafik DNS yang menggunakan protocol

udp.

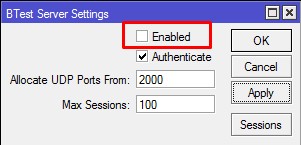

6. Non-Aktifkan Btest Server

Router Mikrotik juga memiliki fitur Btest Server, yang bisa digunakan untuk melakukan test koneksi yang sudah terbentuk. Tetapi fitur ini jika tiba-tiba di manfaatkan oleh pihak luar, Router kita di paksa untuk men-generate trafik atau menerima trafik bandwith test bisa jadi bandwidth yang kita miliki habis atau tiba-tiba CPU load kita menjadi 100%. Tentu sebagai admin jaringan tidak menginginkan hal itu, lebih baik fitur ini dimatikan.

Pengaturan dapat dilakukan pada menu Tools > BTest Server

HASIL DAN KESIMPULAN

Dengan menggunakan tips diatas ini kita bisa me-menage untuk keamanan dan membuat nyaman para admin karena setidaknya sudah punya pertahanan untuk menjaga router mikrotik kita dari serangan orang lain.Keamanan dengan beberapa tipd diatas ini dapat anda sesuaikan dengan keadaan di lapangan.Apakah kita benar-benar perlu atau tidak.

Dengan menggunakan tips diatas ini kita bisa me-menage untuk keamanan dan membuat nyaman para admin karena setidaknya sudah punya pertahanan untuk menjaga router mikrotik kita dari serangan orang lain.Keamanan dengan beberapa tipd diatas ini dapat anda sesuaikan dengan keadaan di lapangan.Apakah kita benar-benar perlu atau tidak.

OKE SEMOGA BERMANFAAT UNTUK ANDA SEMUA

TERIMA KASIH ATAS KUNJUNGANYA

REFERENSI

http://www.mikrotik.co.id/artikel_lihat.php?id=263

Tags:

MIKROTIK

0 komentar